Gli hacker utilizzano un famigerato Trojan per far visualizzare il messaggio fuorviante su Facebook, nel tentativo di infettare gli smartphone con il malware Android iBanking, che intercetta chiamate, SMS e conversazioni effettuate in prossimità del cellulare. A lanciare l’allarme i ricercatori di ESET NOD32

Un nuovo pericolo insidia il popolo di Facebook e minaccia i conti correnti bancari, attraverso un attacco agli smartphone Android. A scoprirlo gli esperti internazionali per la sicurezza digitale di ESET NOD32, che hanno lanciato l’allarme su una schermata fake che potrebbe apparire in fase di accesso a Facebook, chiedendo di inserire per fittizi motivi di sicurezza il proprio numero di cellulare a scopo identificativo.

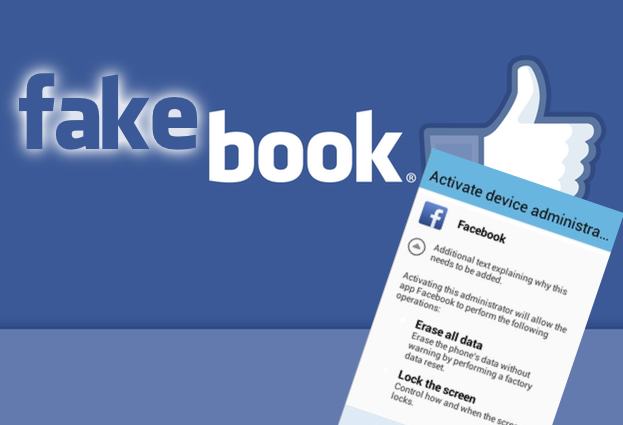

Il messaggio non è generato da Facebook. Gli hacker utilizzano un famigerato Trojan chiamato Win32/Qadars per far visualizzare il messaggio fuorviante su Facebook, nel tentativo di infettare gli smartphone con il malware Android iBanking (già rilevato dai ricercatori di ESET come Android/Spy.Agent.AF). Così facendo gli hacker possono ascoltare le chiamate dagli smartphone Android, intercettare gli SMS e tutte le conversazioni effettuate in prossimità del telefono, carpendo potenzialmente anche i dati bancari dell’utente.

Il malware Win32/Qadars viene utilizzato per iniettare il messaggio nel browser tramite JavaScript, facendolo apparire, a tutti gli effetti, come un messaggio mostrato da Facebook. Se si commette l’errore di inserire il numero di cellulare, sarà richiesto di scaricare un’app per smartphone Android. L’applicazione è ospitata da un sito diverso dall’ufficiale e più attendibile Google Play Store. In questo caso potrebbe essere necessario modificare le impostazioni di Android per consentire l’installazione.

In effetti – secondo i ricercatori ESET – bisogna domandarsi: se Facebook sta lanciando una nuova funzionalità di sicurezza, che chiede a sua volta l’installazione di una nuova applicazione su telefono Android, non dovrebbe utilizzare il normale App Store Android per distribuirlo? La verità è naturalmente che si sta cercando di ingannare l’utente per spingerlo ad installare il Trojan Android iBanking sul proprio smartphone.

Una volta installato, il Trojan è in grado di spiare le comunicazioni dell’utente, comprese le chiamate vocali e i messaggi SMS, accedere alle liste dei contatti e ai registri delle chiamate, registrare l’audio catturato dal microfono del dispositivo Android in qualsiasi momento e individuare le sue coordinate GPS.

In passato Android iBanking è stato utilizzato per aggirare i sistemi di autenticazione a due fattori intercettando gli mTAN, numeri di autorizzazione di transazioni mobili, inviati via SMS da molte banche on-line e dai social network Google+, Twitter e Facebook.

Riconoscendo come i metodi di autenticazione a due fattori siano sempre più utilizzati da servizi Web, bancari e non, negli ultimi tempi i cybercriminali hanno cominciato a perfezionare ulteriormente le tecniche per tentare di aggirarli.

Sebbene il malware possa essere usato per rubare i token di autenticazione a due fattori su una varietà di siti web, tra cui i social network, sembra probabile – sempre secondo i ricercatori ESET – che per ancora un po’ di tempo i principali bersagli saranno i conti bancari online.