Sviluppato dagli scienziati in laboratorio, si tratta della prima minaccia che trasmette le informazioni ai computer senza rete, tramite onde sonore ad alta frequenza, non udibili all’orecchio umano

La gente non gli credeva quando raccontava una cosa del genere ai meeting di informatica. Eppure Dragos Ruiu, ricercatore di sicurezza aveva ragione quando affermava dell’esistenza di un malware soprannominato “badBIOS”, in grado di infettare le macchine usando solo onde sonore. Nessuna connessione di rete, niente di tutto ciò che le minacce c’hanno abituato a studiare fino ad oggi: tutto accade dal vivo, sfruttando suoni non percettibili dall’uomo.

Come funziona badBIOS

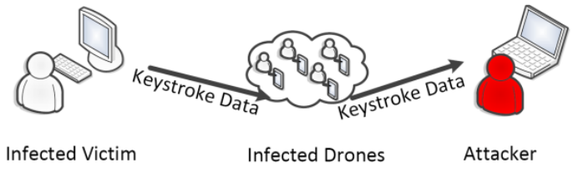

Come indicato dal Journal of Communications, il prototipo di malware, realizzato in laboratorio da Michael Hanspach e Michael Goetz, può permettere la comunicazione tra computer utilizzando onde sonore ad alta frequenza non udibili dall’orecchio umano. I due sono riusciti ad effettuare diversi test inviando, tra l’altro, informazioni personali e sensibili come alcune password, tra due computer Lenovo T400 attraverso microfoni e altoparlanti.

Il metodo è basato su un software sviluppato per le comunicazione subacquee che permette a due sistemi di comunicatre fino a 65 metri l’uno dall’altro senza connessioni di rete. In realtà i ricercatori affermano come con una maglia di rete costruita ad-hoc, simile al Wi-Fi, la distanza coperta potrebbe essere assolutamente maggiore. La notizia migliore è che difficilmente si vedrà il proliferarsi di malware del genere visto che necessitano della presenza fisica di un trasmettitore e di computer ricettivi. Potrebbe succedere in ampi luoghi di aggregazione, ma difficilmente per strada o sui mezzi pubblici. Inoltre il canale di comunicazione sarebbe estremamente lento, circa 20 bit per secondo, sufficienti però per scambiare con successo file piccoli come i testi delle password e i keylog.