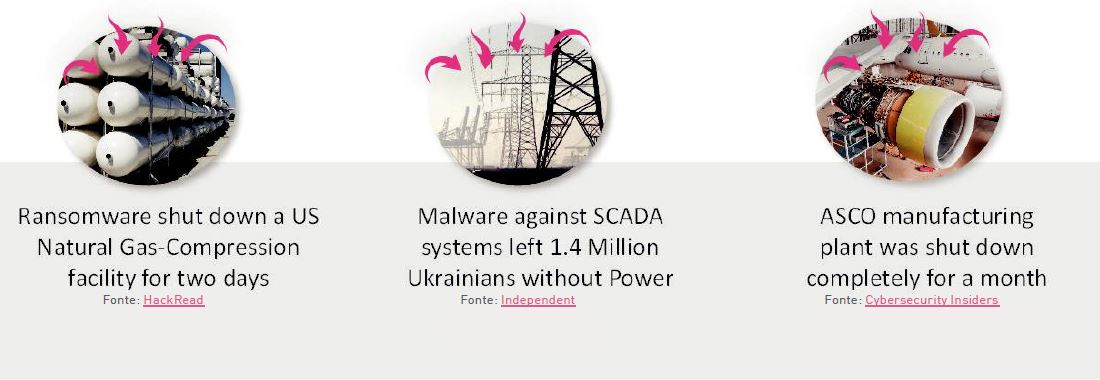

I sistemi di controllo industriale sono obiettivi di interesse per gli attori delle minacce. La crescente connettività dei sistemi di controllo industriale (ICS) e la convergenza dei network OT e IT aumentano la superficie di attacco della produzione industriale e delle infrastrutture critiche.

Garantire la sicurezza e l’integrità dell’ambiente OT è indispensabile per garantire la sicurezza dei beni industriali e delle persone, per mantenere i processi industriali critici senza interruzioni con policy adattive e senza prevedere patch ai sistemi e per supportare la compliance.

I componenti ICS sono vulnerabili e facili da hackerare poichè:

• Solitamente non supportano la protezione dell’endpoint.

• Operano su software legacy/proprietary che non prevedono un’autenticazione sufficiente del sistema e dell’utente o una verifica dell’autenticità dei dati.

• Il loro software non può essere aggiornato o sottoposto frequentemente a patch, per limitazioni di accesso, tempi di fermo macchina eccessivi o necessità di certificare nuovamente i sistemi.

Solo a titolo esemplificativo basti pensare che i Crypto miners hanno attaccato il 32% dei fornitori di servizi pubblici globali secondo una ricerca di CheckPoint del 2018.

Il software di crypto mining sovraccarica e influisce negativamente sulle operazioni dei componenti ICS.

Approfondisci questi argomenti scaricando gratuitamente il documento integrale dopo aver compilato il form sottostante

E’ richiesto un indirizzo email valido aziendale (al quale riceverai il documento)

Per visualizzare la modalità di trattamento dei tuoi dati in relazione al download dei documenti clicca qui