I programmi fedeltà con le rispettive carte sono molto apprezzati anche nel nostro Paese. Non stupisce quindi l’interesse dei cybercriminali nei dati dei detentori di tali carte fedeltà. I G DATA Security Labs hanno analizzato alcuni dei numerosi attacchi di phishing ai danni dei possessori della carta Payback, che in Germania è ormai tanto importante quanto la tessera sanitaria o il bancomat. Ecco come proteggersi nel caso in cui si fosse oggetto di campagne di phishing volte a carpire i vostri dati

Le carte fedeltà con raccolta punti tramite cui l’emittente accorda sconti presso i più diversi negozi o premi tramite catalogo ai propri utenti sono da sempre oggetto di discussione. Seppure molti trovino sgradevole il fatto che si consenta oggettivamente a terzi di analizzare le proprie abitudini d’acquisto, specie se la carta fedeltà è impiegabile in più negozi, i più se ne dimenticano a fronte dei premi e/o dell’indubbio risparmio che deriva dalla raccolta punti. G DATA ha analizzato alcune recenti campagne di phishing ai danni degli utenti di carte Payback in Germania, il cui obiettivo era proprio la raccolta dei dati personali dei detentori.

Sembra legittima ma non lo è: la mail di phishing

Come ammesso dalla stessa Payback, le email relative all’ultima campagna di phishing erano fatte davvero molto bene. A prima vista i messaggi appaiono legittimi, sebbene il mittente si sia firmato come “Payback.de Service” in luogo della firma ufficiale sulle comunicazioni Payback che si limita ad un “Payback Service” senza alcuna indicazione geografica.

Altra fonte che assicura credibilità al messaggio è che il destinatario indicato è corretto.

Il nome menzionato corrisponde ai dati reali così come l’indirizzo email citato nella sezione “Il tuo account Payback”. Salvo per alcune eccezioni le email analizzate presentano un layout identico ai messaggi originali di Payback. Sono davvero pochi e facilmente sorvolabili gli elementi che consentono all’utente di riconoscere che si tratta di un falso.

Gli indicatori della frode

- Il dominio del mittente reale non corrisponde a quello del mittente presunto.

- Il 15 ° anniversario di Payback Germania, promosso nei messaggi analizzati, è stato nel 2015. La “promozione anniversario” era scaduta da tempo al momento dell’invio della mail, Payback Germania esiste ormai da oltre 16 anni.

- Il testo, accattivante ma generico, recita “clicca qui e raddoppia i tuoi punti”. Una mail ufficiale avrebbe presentato una formulazione tipo: “Assicurati la chance di raddoppiare i tuoi punti” con un probabile collegamento alla landing page di un gioco a premi, non direttamente alla pagina per il login.

- Il carattere attorno al pulsante su cui cliccare è differente rispetto al resto del testo della email.

- Le URL collegate al pulsante non hanno nulla a che vedere con il programma Payback.

- Spesso e volentieri le offerte stagionali promosse dai cybercriminali sono completamente fuori luogo, come nel caso di offerte estive inviate in pieno inverno o promozioni per anniversari già passati o ancora da venire.

I siti di phishing

Le email analizzate indirizzavano i destinatari a due differenti siti web. I domini sono stati scelti accuratamente per lo scopo prefissato e chi non vi presta attenzione cade facilmente nella trappola senza sospettare niente:

• paybrack.pw

• paybaecks.pw

Al momento dell’analisi, entrambi i domini, ora offline, erano ospitati sullo stesso server presso la BlazingFast LLC, un servizio di hosting ubicato in Ucraina.

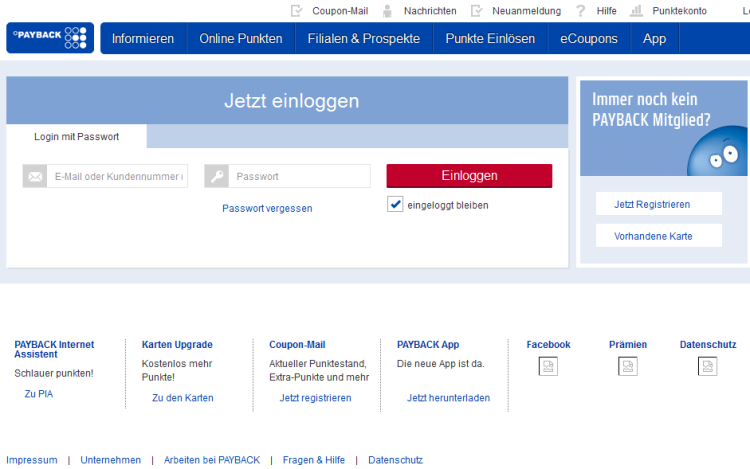

Entrambi i siti web si presentavano esattamente identici al sito Payback.

L’unica differenza è che il modulo in cui inserire i propri dati di accesso non era l’originale. I dati lì inseriti non venivano inoltrati a Payback ma ad un server controllato dai cybercriminali: www. loginpage .online. Tale dominio, ora offline, era ospitato negli USA e risultava anch’esso di proprietà della BlazingFast LLC.

Una rapida ricerca tramite dei più popolari motori di ricerca mostra che l’azienda non sia proprio priva di macchia. Riguardo alla conduzione di queste attività di phishing si specula che i criminali si siano avvalsi di siti hackerati. Il primo server infatti ospitava in realtà la pagina di un rivenditore brasiliano di impianti per l’aria condizionata. La pagina web risulta spesso coinvolta in attacchi di phishing di cui uno addirittura lanciato di recente contro i clienti di una banca brasiliana.

Quali sono i pericoli di questo tipo di phishing?

In generale si sottovalutano i rischi legati ad un accesso indesiderato al proprio account per la gestione dei punti della carta fedeltà, infondo si raccolgono solo punti. Purtroppo non è così, dietro a quell’account si nascondono informazioni di enorme valore per i cybercriminali e addirittura moneta sonante.

- Le emittenti di tali carte fedeltà necessitano dei dati personali per poter inviare i premi e per mantenere in funzione il proprio modello di business. Oltre ai nominativi completi spesso e volentieri sono richiesti la data di nascita, l’indirizzo di casa, il numero di telefono e, nei casi in cui sia previsto un rimborso in denaro, anche i dettagli bancari. Una volta ottenuti i dati per effettuare il login tramite phishing, i cybercriminali accedono indisturbati a tutti questi dati, li utilizzano o li rivendono.

- Una volta effettuato l’accesso, i criminali possono anche letteralmente svuotare il conto punti. Possono farsi recapitare i premi facendoli inviare a prestanomi per poi rivenderli, possono girare i punti su altri account di programmi fedeltà dei partner dell’emittente della carta (p.es. farsi dare il corrispettivo in miglia) o farsi emettere voucher e buoni sconto, per acquisti in qualsiasi negozio legato al circuito della carta fedeltà.

Consigli e suggerimenti

- Se non lo avete ancora fatto, modificate la modalità di accesso al vostro conto impostandola su nome utente e password (da cambiarsi regolarmente) al posto della combinazione di numero cliente e codice avviamento postale o data di nascita, dato che questi ultimi elementi sono più facilmente reperibili da parte dei cyber criminali.

- Valutate se è davvero necessario ricevere la newsletter del programma fedeltà. Se decidete di disabbonarvi dal servizio newsletter, quando riceverete eventuali offerte non potranno che suonare le sirene d’allarme.

- Diffidate da offerte che sembrano troppo belle per essere vere (tipo raddoppia i tuoi punti ora!) e verificatene la reale esistenza andando direttamente sul sito dell’emittente della carta, senza cliccare alcun link della mail.

- Verificate sempre la corrispondenza tra il dominio del mittente ipotetico e quello realmente utilizzato. Qualora non corrisponda a quello di solito impiegato dall’emittente della carta, non date seguito alcuno a tale messaggio.