Il produttore di soluzioni per la sicurezza informatica pubblica il proprio PC Malware Report relativo alla seconda metà del 2015: evidente il “contributo” italiano

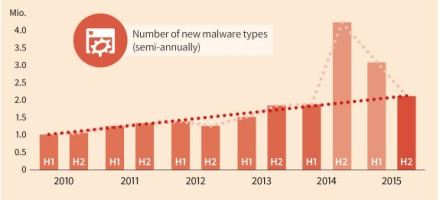

L’analisi delle rilevazioni condotte dai G DATA Security Labs nella seconda metà del 2015 dà adito ad una domanda: il trend (comunque crescente) ha ritrovato un suo equilibrio? Con 2.098.062 di nuove varianti di firma negli ultimi sei mesi dell’anno per un totale di 5.143.784 nel 2015 il valore si attesta di poco al di sotto di quello del 2014. Le anomale impennate della seconda metà del 2014 e della prima del 2015 paiono terminate, dando nuovamente luogo ad una crescita i cui ritmi rientrano nelle aspettative. Ciò nulla toglie però al livello di pericolosità delle minacce identificate: attacchi estremamente dannosi e massicci attraverso trojan bancari come Dridex o ZeuS e ondate di malware di livello militare, di cui alcuni evidentemente connessi all’affare “Hacking Team” tra i più diffusi nell’anno. Il G DATA PC Malware Report per la seconda metà del 2015 é disponibile online.

Nonostante il leggero calo del 14,3% rispetto al 2014, gli oltre cinque milioni di tipi di malware oggetto di firme virali incarnano un altissimo potenziale di danno per gli utenti. Bisogna infatti considerare che ogni variante di firma integrata in soluzioni per la sicurezza proattiva come quelle di G DATA può rilevare uno come migliaia di singoli campioni di malware.

SITI NOCIVI

Per la seconda volta dalla prima metà del 2014, i siti di scommesse sono tornati in cima alla classifica delle categorie di siti forieri di rischi per gli utenti, rimontando di ben dodici posizioni rispetto alla prima metà del 2015.

In totale il numero di siti classificati come nocivi é aumentato del 45%, cosa che sottolinea che gli attacchi lanciati tramite web sono ancora tra le minacce più insidiose per gli utenti dei PC. Interessante anche il dato relativo alla posizione geografica dei server che ospitano tali siti. Con una crescita a due cifre rispetto alla prima metà del 2015, oltre il 57% degli attacchi rilevati ha avuto luogo dagli Stati Uniti. Anche la Cina, Hong Kong, la Russia e il Canada (che cubano insieme il 14,4%) si trovano ai vertici della classifica dei Paesi “ospite”. L’Europa ha avuto un ruolo meno rilevante nella seconda metà del 2015, sebbene Germania e Italia siano comunque da collocare tra i top 7 su scala mondiale con una quota cumulativa del 6% dei siti nocivi ospitati.

EXPLOIT KITS

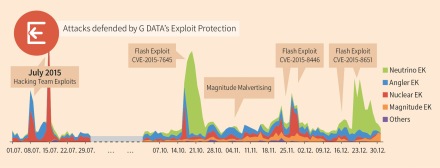

Nella seconda metà del 2015 gli exploit kit Neutrino, Angler, Nuclear e Magnitude sono stati tra i più diffusi. Come nella prima parte dell’anno, Adobe Flash è stato uno dei vettori di malware più sfruttato dai cybercriminali. In seguito ad analisi approfondite risulta che la prima forte ondata di attacchi tramite exploit che hanno avuto luogo nel secondo semestre 2015 sia stata dovuta alla divulgazione degli strumenti impiegati da Hacking Team, tra cui appunto exploit di vulnerabilità zero-day di Adobe Flash, integrati dai cybercriminali nei propri malware in brevissimo tempo (7 luglio 2015). Il sistema di protezione anti-exploit integrato nelle soluzioni G DATA ha protetto gli utenti contro tutti questi attacchi, inclusi quelli di derivazione “Hacking Team”. Dopo una breve fase di relativa calma, il 13 ottobre un nuovo exploit per flash (CVE-2015-7645 / APSA15-05) facente parte del gruppo APT28, aka Sofacy, ha attirato nuovamente l’attenzione dei ricercatori. Gli specialisti dei G DATA Security Labs citano in particolare queste due ondate di attacchi per far notare che – nel caso dei derivati di “prodotti” Hacking Team in maniera comprovata e nel caso di APT28 sulla base di numerosi sospetti – esse abbiano avuto luogo adattando strumenti di attacco di livello militare, impiegati da enti governativi.

Il rischio che tali strumenti cadano nelle mani dei cybercriminali viene discusso da tempo tra analisti di sicurezza e ricercatori. L’esistenza di tale rischio é ora una certezza.